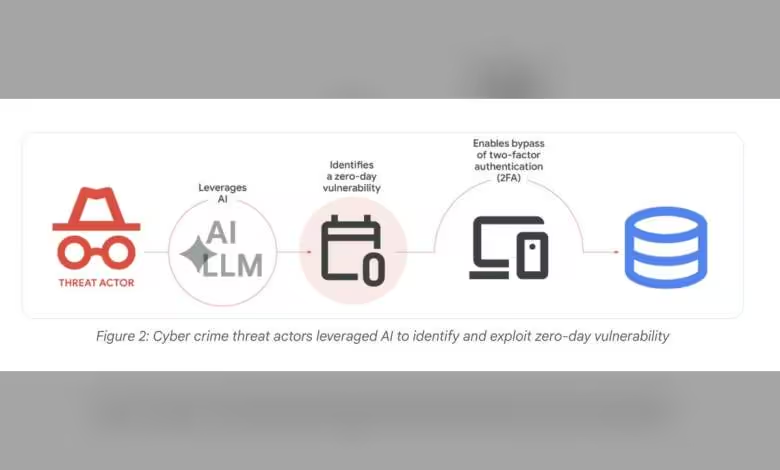

Google signale une bascule nette dans l’usage offensif de l’IA. Son équipe Threat Intelligence a documenté plusieurs cas récents où des groupes de cybercriminels ont utilisé des outils d’IA pour identifier des vulnérabilités, dont un vrai zero‑day. L’attaque a été stoppée après intervention de Google, mais le signal est clair : la vitesse d’exploitation grimpe.

Le rapport inclut un script Python exfiltré d’un groupe hostile, conçu pour contourner la 2FA d’un outil open source de gestion réseau très diffusé. Le code comporte des commentaires foisonnants et des scores CVSS manifestement fictifs, des marqueurs typiques d’un contenu généré par IA. Même si la cible n’est pas nommée, l’angle d’attaque et le niveau de détail montrent un usage outillé et itératif de modèles capables de raisonner en contexte.

Des capacités de découverte qui montent d’un cran

Google souligne que la progression des capacités de raisonnement des modèles améliore déjà la phase de recherche de failles. Pour les équipes sécurité, le message est direct : il faut accélérer les cycles d’audit et de correctifs, au risque de se faire dépasser par des acteurs qui automatisent la chasse aux vulnérabilités, y compris sur des cibles bien maintenues.

Le constat se double d’une réalité opérationnelle : la documentation artificiellement enrichie par l’IA (commentaires, faux indicateurs de sévérité) complique l’attribution et brouille la détection basée sur des signatures textuelles. À l’inverse, les défenseurs peuvent exploiter les mêmes techniques pour prioriser les surfaces d’attaque et tester des chemins d’exploitation plausibles avant qu’ils ne soient industrialisés côté adversaire.

Au‑delà de l’effet d’annonce, on assiste surtout à une compression des temps entre découverte, preuve de concept et tentative d’exploitation. Les éditeurs de solutions réseau et infra devront ajuster leurs programmes de bug bounty et leurs pipelines CI/CD pour intégrer en amont des passes de fuzzing et d’audit pilotées par modèles, sous peine de constater la fuite d’exploits plus tôt dans la chaîne.

Source : ITHome