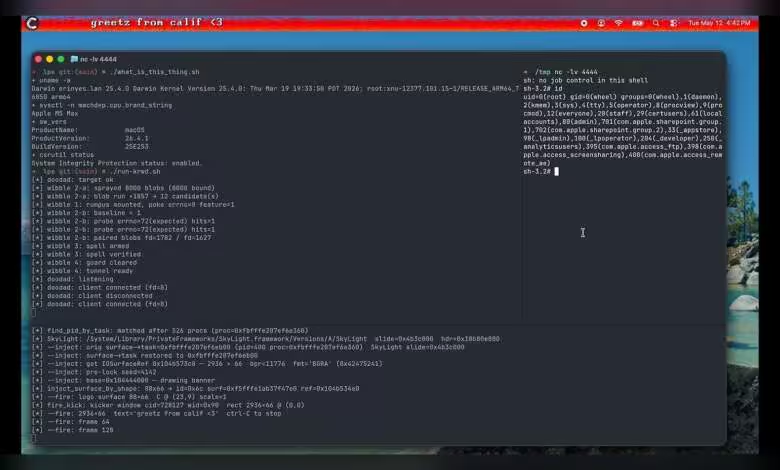

Des chercheurs de Calif affirment avoir obtenu un root shell sur macOS 26.4.1 en s’appuyant sur une chaîne d’exploitation locale « data-only » fonctionnelle sur Apple Silicon avec Memory Integrity Enforcement activé. L’équipe explique avoir utilisé le modèle Claude Mythos d’Anthropic pour accélérer l’identification de classes de vulnérabilités et itérer sur les pistes d’exploitation, tout en précisant que la mise au point finale relève d’un travail conjoint humain + IA.

Point de départ: un compte local non privilégié. À partir de là, deux failles et des primitives d’exploitation standards ont permis d’élever progressivement les droits jusqu’à l’obtention d’un shell root, en contournant les protections MIE, le mécanisme matériel d’Apple basé sur le marquage mémoire ARM censé compliquer les corruptions mémoire exploitables et stabiliser les mitigations.

Les chercheurs disent avoir découvert la piste fin avril et bouclé la chaîne en environ cinq jours. Ils se sont déplacés au siège de Cupertino pour un signalement direct. Apple examine encore les vulnérabilités; aucun identifiant, exploit ou rapport technique intégral n’a été publié. Le contexte évoqué par les chercheurs mentionne explicitement un environnement Apple M5 avec MIE activé.

Ce que l’on sait de la chaîne locale

La chaîne n’exploite pas un unique bug « miracle », mais agrège deux vulnérabilités et plusieurs techniques d’élévation en s’appuyant sur des appels système standards. Le rôle de l’IA aurait été d’orienter plus vite vers des surfaces d’attaque connues et de réduire le temps de prototypage, un usage outillé plutôt qu’une génération autonome d’exploit.

L’obtention d’un root shell implique un contrôle complet: exécution de commandes privilégiées, modification de configuration, accès à des répertoires restreints et installation de mécanismes de persistance. Le fait que la chaîne contourne MIE est notable, MIE étant conçu pour rendre les corruptions mémoire plus difficiles à convertir en primitives stables d’escalade.

Portée et limites

À ce stade, le périmètre exact des versions affectées n’est pas public et aucune preuve de concept n’a été diffusée. L’absence de détails techniques découle du processus de validation en cours chez Apple. La qualification par les chercheurs de « première exploitation publique de corruption mémoire noyau sur Apple M5 » cadre l’annonce sans dévoiler la méthode.

La mention de macOS 26.4.1 et d’Apple Silicon recentre le sujet sur les générations récentes. En attendant les correctifs, l’impact opérationnel reste surtout interne à l’écosystème sécurité: la chaîne nécessite un accès local et ne constitue pas, en l’état, un vecteur à distance.

Si la chaîne est confirmée telle quelle, Apple devra ajuster MIE ou compléter son empilement de mitigations côté noyau. Le message pour l’industrie est clair: les protections matérielles élèvent le coût d’exploitation sans l’annuler, et l’assistance IA, bien cadrée, accélère sensiblement la recherche appliquée en vulnérabilité, y compris sur des surfaces réputées dures comme le noyau macOS.

Source : ITHome