OX Security affirme avoir mis au jour un défaut de conception dans le Model Context Protocol (MCP) d’Anthropic ouvrant la voie à des exécutions de code à distance à large échelle. La faille, logée dans l’adaptateur STDIO du SDK modelcontextprotocol, toucherait plus de 200 000 serveurs exploitant des outils MCP, des IDE et des plateformes low-code/no-code d’orchestration d’agents.

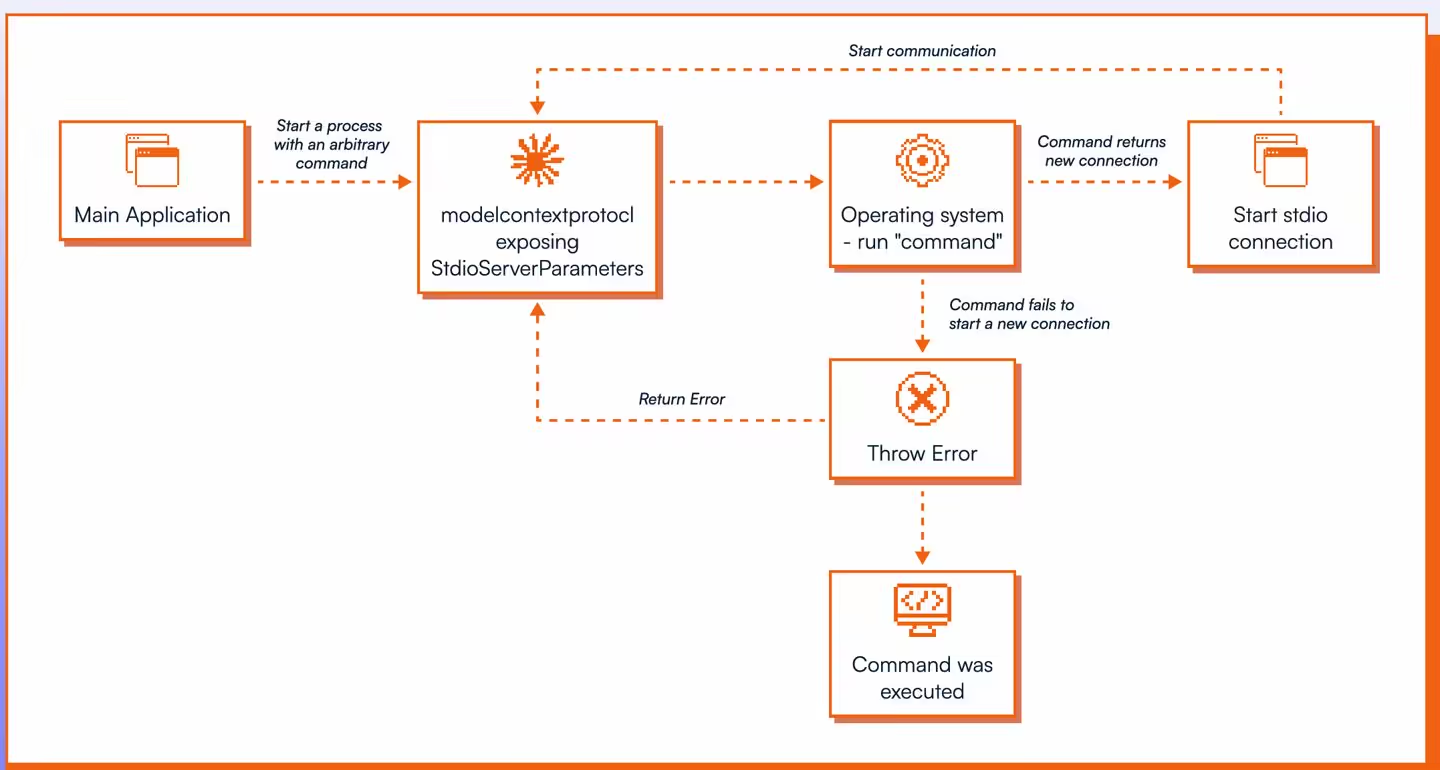

Le mécanisme STDIO, censé lancer un processus serveur local et déléguer le contrôle au modèle, exécute en réalité tout ordre du système d’exploitation transmis en entrée, y compris lorsque le démarrage du serveur renvoie un échec. Aucun contrôle ni alerte n’intervient sur le chemin critique. OX Security y voit un choix d’architecture, non un bug isolé, avec un impact sur les 11 SDK officiellement supportés (Python, TypeScript, Java, Kotlin, C#, Go, Ruby, Swift, PHP, Rust).

De l’orchestration d’agents aux IDE: une surface d’attaque généralisée

Les chercheurs disent avoir validé quatre familles d’attaques en conditions réelles. Sur LangFlow, 915 instances publiques ont été repérées: un attaquant peut obtenir un jeton de session sans compte et pousser une configuration malveillante pour une prise de contrôle complète. Letta AI a été vulnérable à une interception du « test de connexion » et au remplacement du payload, déclenchant des commandes arbitraires directement en prod.

Flowise avait tenté une défense par liste blanche et filtrage de caractères spéciaux: l’usage de « npx -c » a suffi à contourner la barrière, ce qui confirme qu’un filtrage à l’entrée ne compense pas un design autorisant l’exécution libre de sous-processus. Côté terminaux développeurs, le cas le plus critique touche Windsurf IDE: la visite d’un site piégé suffit à exécuter du code en local sans clic, référencé CVE-2026-30615.

Des risques de prompt injection sont également signalés pour Cursor, Claude Code, Gemini-CLI et GitHub Copilot. Ces scénarios exigent au moins une interaction utilisateur et ont été qualifiés de « comportement attendu » par Anthropic et Microsoft. Selon OX Security, l’écosystème MCP héberge par ailleurs un risque de supply chain: 9 registres sur 11 ont accepté des serveurs malveillants de preuve de concept sans revue de sécurité; seul le registre hébergé sur GitHub les a bloqués.

Réponse d’Anthropic, patchs partiels et zones encore ouvertes

Anthropic a été notifié le 7 janvier 2026 et a répondu que le comportement était conforme au design. Neuf jours plus tard, l’éditeur s’est contenté de mettre en garde dans SECURITY.md contre l’usage de l’adaptateur STDIO, sans révision de l’architecture. Pendant ce temps, certains projets ont publié des correctifs: LiteLLM, DocsGPT, Flowise et Bisheng. D’autres attendent encore une mise à jour, dont LangFlow et Agent Zero.

Le constat est brutal pour les déploiements MCP en production: tout développeur qui s’appuie sur l’adaptateur STDIO hérite de facto d’une capacité d’exécution de commandes au niveau OS. La combinaison avec des places de marché peu filtrées augmente la probabilité d’une compromission silencieuse côté serveurs et IDE.

Au-delà des correctifs applicatifs, la pression se déplace vers la couche protocolaire: isolation stricte des sous-processus, politiques d’exécution explicites et sandboxing par défaut seront nécessaires pour éviter que l’écosystème d’agents outillés ne devienne une fabrique d’entrées RCE. Tant que le cœur MCP maintient ce modèle d’exécution « by design », chaque rustine en périphérie restera un garde-fou fragile.

Source : ITHome