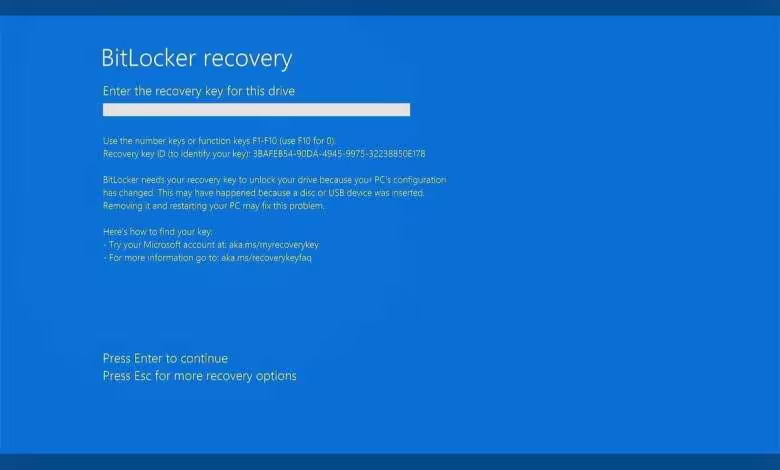

Une mise à jour cumulative de Windows 11 remet BitLocker au centre du jeu, avec à la clé un écran de récupération inattendu sur certaines machines. Le problème existe, mais il vise un périmètre bien plus étroit que les incidents Windows les plus bruyants de ces dernières années.

Un déclenchement très spécifique après KB5083769

Microsoft a confirmé dans sa documentation de support mise à jour que l’update cumulative KB5083769 pour Windows 11 peut provoquer un prompt BitLocker Recovery après installation. Le point important, c’est que l’incident ne touche que des PC réunissant une série de conditions assez inhabituelles, surtout dans des environnements administrés via stratégie de groupe.

Pour que le problème apparaisse, BitLocker doit d’abord être activé sur la machine. Il faut ensuite que la stratégie “Configure TPM platform validation profile for native UEFI firmware configurations” soit configurée avec PCR7, un registre du module TPM 2.0, inclus dans le profil de validation.

Dans ce scénario, l’outil d’information système msinfo32.exe affiche un état Secure Boot State PC47 Binding sur “Not Possible”. Il faut aussi que le certificat Windows UEFI CA 2023 soit présent dans la base de signatures Secure Boot Signature Database (DB), ce qui rend le PC éligible au Windows Boot Manager signé en 2023 comme chargeur par défaut.

Pourquoi seuls certains parcs IT sont concernés

Le dernier prérequis est le plus particulier : le système ne doit justement pas utiliser ce Windows Boot Manager signé en 2023 qu’il est pourtant capable d’exécuter. C’est l’addition de tous ces paramètres qui finit par déclencher l’environnement de récupération BitLocker et la demande du mot de passe associé.

Microsoft précise qu’après cette première séquence, les démarrages suivants ne reproduisent normalement pas le problème. Autrement dit, on n’est pas face à une boucle de récupération généralisée, mais à un incident ponctuel lié à une configuration jugée par l’éditeur comme “unrecommended”.

La parade recommandée avant déploiement

Le contournement conseillé consiste à retirer cette stratégie de groupe avant de déployer la mise à jour sur le parc concerné. Pour les organisations qui ne peuvent pas supprimer cette configuration PCR7, Microsoft recommande de passer par un Known Issue Rollback, ou KIR.

Un correctif est déjà prévu dans une future mise à jour de Windows 11. Dans l’immédiat, l’impact paraît limité hors des environnements IT encadrés par des stratégies BitLocker avancées, ce qui réduit fortement le risque pour les configurations de passionnés et les PC grand public.

Ce cas rappelle surtout à quel point la chaîne Secure Boot, TPM et BitLocker est devenue sensible au moindre changement côté chargeur d’amorçage. Pour les administrateurs, le vrai sujet n’est pas la gravité brute de KB5083769, mais la nécessité de valider plus finement les profils PCR et les politiques UEFI avant chaque vague de déploiement.

Source : TechPowerUp